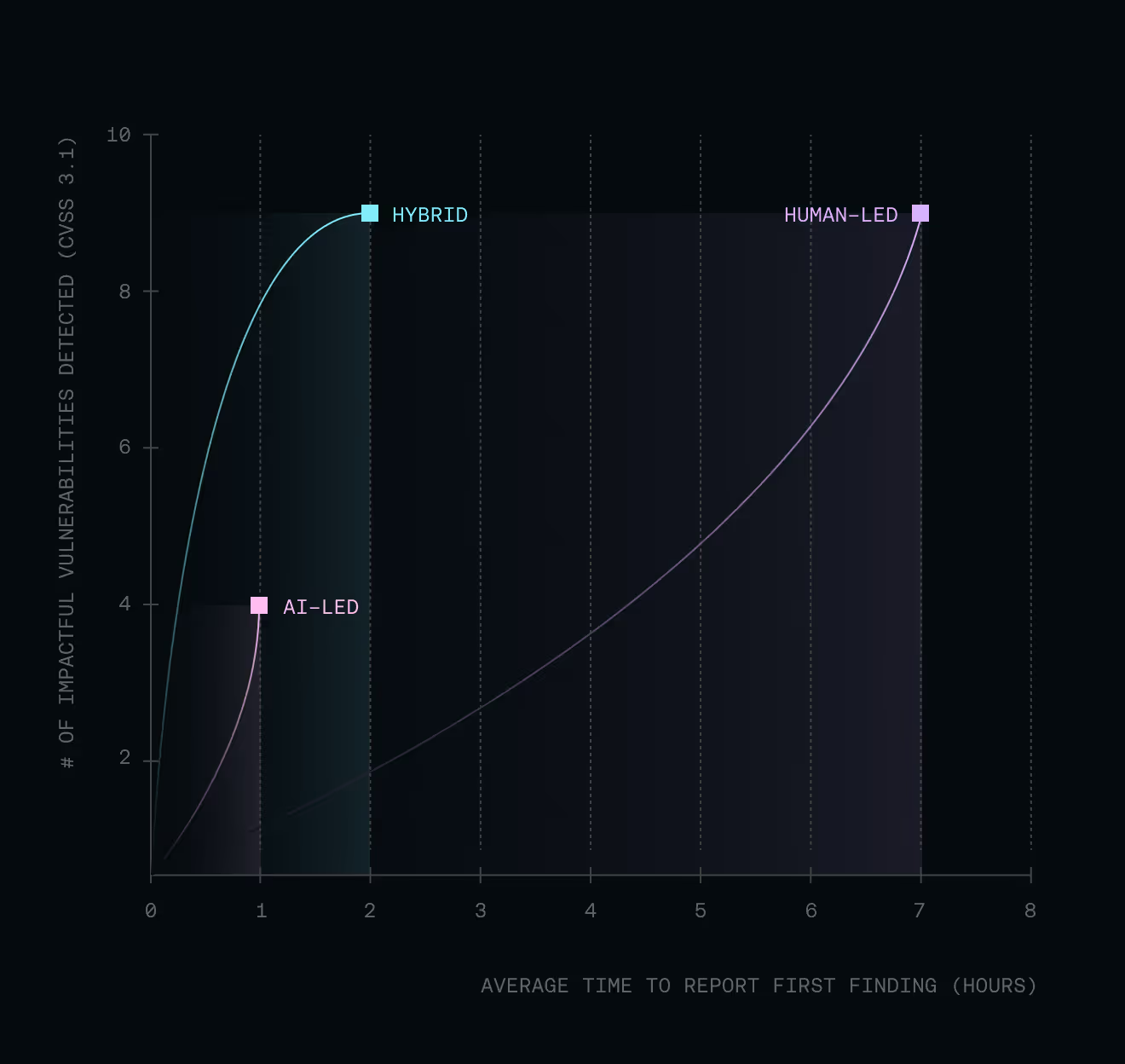

Uma camada de descoberta sempre ativa que combina a velocidade da IA com a expertise humana

Os testes híbridos contínuos ampliam a CTEM Platform com uma camada adicional onde agentes autônomos e pesquisadores especializados trabalham em paralelo para revelar exposições mais profundas, validar cenários complexos e expandir a cobertura em todo o seu ambiente digital. É um teste conduzido por especialistas, potencializado por IA, que mantém seus ciclos de descoberta e validação de exposição continuamente ativos.

A camada híbrida desenvolvida para testes contínuos em nível enterprise

Os testes contínuos de exposição atingem seu maior potencial quando agentes de IA e especialistas humanos trabalham juntos. Essa camada híbrida oferece a escalabilidade que as empresas precisam sem abrir mão de profundidade ou precisão.

Reconhecimento

A superfície de ataque é analisada e cenários de ataque são previstos.

Emulação de ameaças

Agentes autônomos e especialistas humanos replicam comportamentos reais para identificar exposições relevantes.

Triagem

Todos os achados são revisados pela nossa equipe de governança de hacking antes de serem reportados.

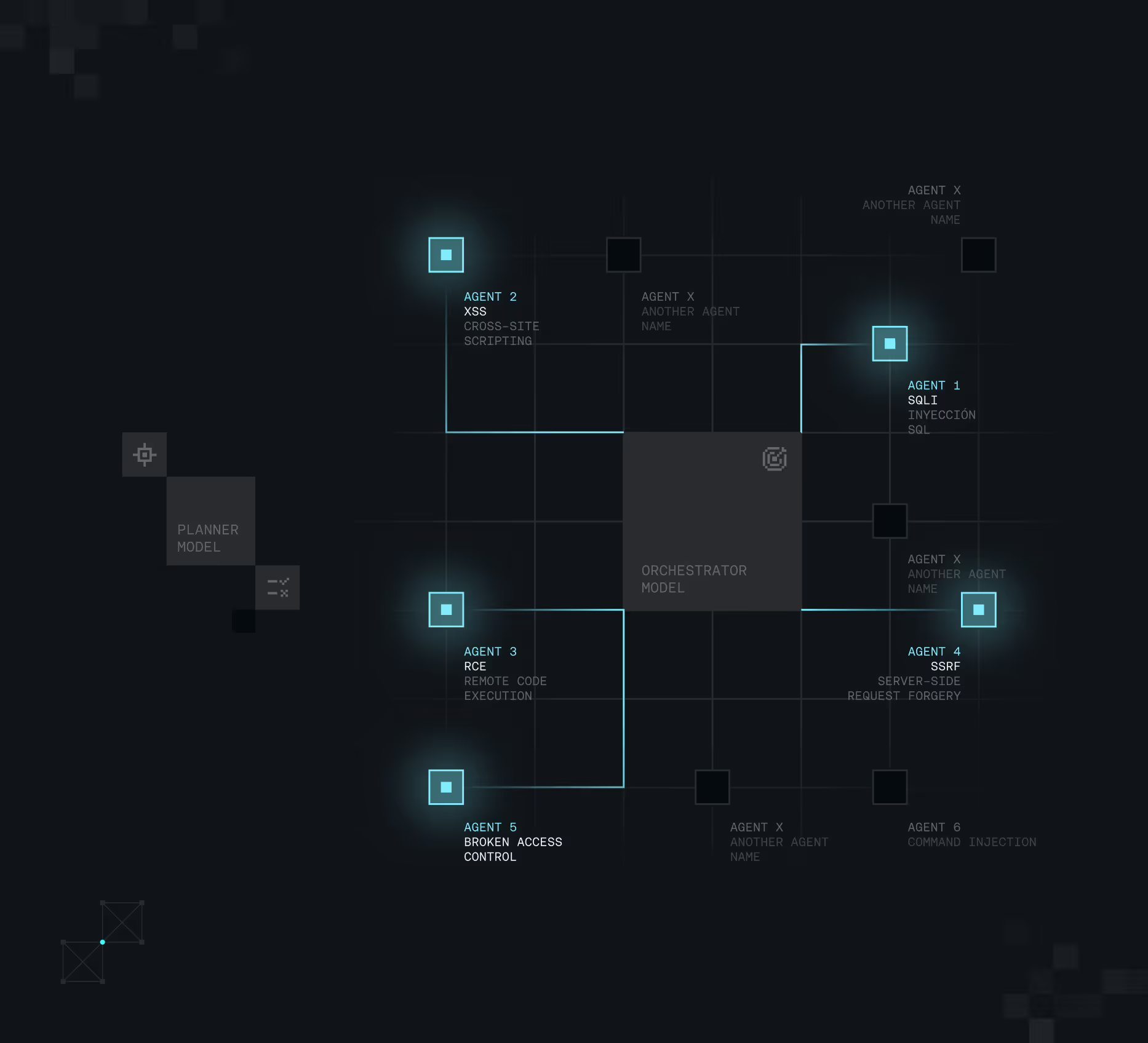

A arquitetura que torna tudo possível

Uma visão transparente de como nossos modelos operam para alcançar os melhores resultados.

The Planner

O Planejador detecta e monitora a superfície de ataque para definir a estratégia de testes mais adequada, incluindo vetores de ataque relacionados à lógica de negócio.

The Orchestrator

Com o plano definido, o Orquestrador coordena a execução dos Agentes Autônomos.

The Autonomous Agents

Cada agente busca um tipo específico de vulnerabilidade, o que é essencial para alcançar uma arquitetura altamente escalável.

A vantagem híbrida: escala, profundidade, precisão

Aumentar a segurança ofensiva se torna possível quando a IA e a intuição humana trabalham em paralelo para validar cenários complexos e fortalecer a detecção.

Eficiência operacional

Otimize seus recursos internos, eliminando o máximo possível de processos manuais e permitindo que os especialistas humanos se concentrem apenas nos vetores de ataque que os agentes ainda não conseguem cobrir.

Segurança contínua real

Monitore constantemente a superfície de ataque com o apoio do Modelo Planejador, que permite planejar seu próximo pentest de forma inteligente.

Redução do tempo médio de correção (MTTR)

Corrija cada achado com facilidade graças às sugestões automatizadas e realize retestes impulsionados por IA para cada vulnerabilidade identificada.

Capacidades de detecção de vulnerabilidades de lógica de negócio

Modelos de IA, orientados por nossos especialistas em segurança, são capazes de identificar vulnerabilidades específicas de cada setor.

Confiança excessiva nas ações do usuário

Gestão incorreta de sessões

Manipulação de preços

Escalada de privilégios

Acesso não autorizado a dados.

Controles de acesso inadequados

Abuso de fluxos de trabalho do sistema

Evasão de autenticação

Know the agents and how they operate

Attack Simulations are executed by autonomous agents, each one testing for a specific vulnerability.

Reflected XSS

The agent identifies reflected cross-site scripting flaws that allow attackers to inject malicious scripts through URLs or parameters visible in the browser.

SLQ Injection Error based

Detects SQL injection vulnerabilities that expose database errors, allowing attackers to retrieve sensitive information through manipulated queries.

Stored XSS

Finds persistent XSS vulnerabilities where malicious scripts are stored in the application and executed every time the affected page is loaded.

SQL Injection Union-based

Searches for SQL injection flaws that use the UNION operator to extract additional data from different database tables.

DOM-based XSS

dentifies client-side injection vulnerabilities that occur within the browser’s DOM environment, often bypassing traditional input validation.

IDOR (Insecure Direct Object Reference)

Detects authorization flaws that allow attackers to access or modify objects (such as user data or files) without proper permission.

Authentication bypass XSS

Finds weaknesses in authentication flows that allow attackers to gain unauthorized access to systems or accounts.

Criado para escalar.

Impulsionado por especialistas e IA.

Capacidades que só são possíveis com uma abordagem híbrida.

Plataforma para solicitar pentesters

Personalize seus testes em detalhes: adicione seus ativos uma única vez e eles estarão prontos para serem avaliados de forma contínua.

Controles de IA

Monitore a experiência ajustando intensidade, flexibilidade, agressividade e criatividade.

Relatório em PDF autogerado

Seu relatório é gerado em tempo real, exatamente quando você precisa. Selecione o conteúdo e o idioma para máxima personalização.

Retestes impulsionados por IA para cada achado

Reavalie qualquer vulnerabilidade específica em segundos para verificar se ainda persiste. Essa opção também está disponível para achados validados por especialistas humanos.

Pentesting sempre ativo

Integre com seu stack para que cada nova funcionalidade implantada possa ser testada assim que entrar em produção.

Escolhida pelas equipes de segurança que lideram o setor.

Experiência humana. Poder da IA. Segurança superior.

Quer você esteja crescendo rapidamente, fechando contratos corporativos ou apenas cansado de relatórios barulhentos, ajudaremos você a construir uma pilha de segurança que se mova mais rápido do que suas ameaças.